NIST опубликовал рекомендации по переходу к квантово-устойчивой криптографии

![]()

Эксперты рекомендуют уже сегодня начать планировать такой переход: нынешние алгоритмы могут быть признаны устаревшими уже после 2030 года.

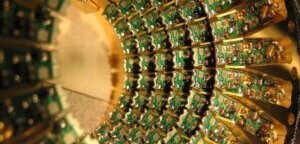

Cisco готовится к квантовому будущему

![]()

Компания исследует решения и технологии для создания квантовых центров обработки данных.

Western Digital выплатит 316 миллионов долларов за нарушение патента

![]()

Суд постановил, что ряд устройств хранения компании нарушают патент SPEX на инновационную технологию шифрования данных.

Q-Day не за горами: мир на пути к постквантовой криптографии

![]()

Внедряются технологические решения, разрабатываются стандарты, формируются сообщества, выпускаются рекомендации и директивные документы.

«Дело Дурова» заставило задуматься о будущем технологий сквозного шифрования

![]()

При использовании сквозного шифрования платформе недоступно содержание сообщений, которыми обмениваются пользователи. Тем не менее, несет ли ее создатель ответственность за то, что происходит на платформе?

Павел Дуров задержан во Франции

![]()

Создатель мессенджера не сотрудничал с властями страны и отказывался участвовать в модерации в Telegram.

Утверждены первые стандарты постквантового шифрования

![]()

По оценкам специалистов, асимметричные шифры вроде AES-256 квантовому компьютеру не по зубам, а вот RSA и другие алгоритмы с открытым ключом — в большой опасности.

Zoom реализует «постквантовое» сквозное шифрование для видеоконференций

![]()

Использованный в нем алгоритм Kyber 768 считается устойчивым перед атаками с использованием квантовых компьютеров.

Причиной масштабного сбоя в Рунете назвали несовершенный софт

![]()

Ошибка обнаружилась в протоколе безопасности системы доменных имен DNSSEC.

Mastercard оценивает готовность технологии квантового распределения ключей

![]()

Пока соответствующее оборудование и сервисы чрезвычайно редки, а их возможности ограничены, считают специалисты компании.

Аналитики: Европе нужно готовиться к отражению квантовых кибератак

![]()

Киберпреступники уже пытаются собирать зашифрованные данные, рассчитывая на то, что их удастся расшифровать, как только квантовые компьютеры станут доступны.

Протестирован «квантовый мост» между Россией и Китаем

![]()

В ходе международной научной конференции ICQT 2023 была представлена квантовая технология, способная шифровать данные невзламываемыми ключами.

На смену паролям приходят ключи доступа

![]()

Их не нужно запоминать и они обеспечивают более надежную защиту.

Выбран стандарт шифрования для маломощных устройств

![]()

Американский Национальный институт стандартов и технологий NIST утвердил разработанный австрийскими учеными алгоритм Ascon в качестве стандарта малоресурсоемкой криптографии.

Apple разработает новую систему шифрования

![]()

Доступ к информации на iCloud не сможет получить даже сама компания.

Intel и Google разработали инфраструктурный процессор для центров обработки данных

![]()

Процессор E2000 (Mount Evans) предназначен для выполнения задач, связанных с передачей данных по сети.

Orca Security: в трети компаний не шифруют конфиденциальные данные, хранящиеся в облаке

![]()

Между тем, шифрование значительно снижает вероятность непреднамеренного раскрытия данных и может свести на нет последствия взлома.

Мессенджеры и безопасность

![]()

Все популярные современные мессенджеры построены на асимметричном канале, что удобно, однако расплачиваться за это приходится доверием к серверу в части обеспечения аутентификации, а иногда — и конфиденциальности. Системы, построенные на симметричном канале, представляют собой альтернативное решение, однако они не получили широкого распространения и создают дополнительные сложности для пользователей.

Разработанная в МТИ система исследует безопасность корпоративной сети, не раскрывая исходных данных

![]()

Подвергшиеся нападениям компании обычно скрывают их детали, опасаясь за свою репутацию или не желая раскрывать свои методы защиты.

![]()

/13258893/i_300.jpg)

/13258631/i_300.jpg)

.png)