Безопасность

Кен Джакобс — вице-президент Oracle по стратегии развития баз данных считает одной из главных составляющих своей деятельности общение с простыми техническими специалистами.

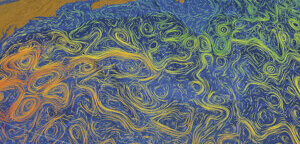

Энтузиазм по поводу искусственного интеллекта объясняется одновременным бурным развитием оборудования и увеличением объемов доступных для обучения данных, однако узкие места в цепочке поставок «мозгов» для ИИ и экосистеме полупроводниковой индустрии угрожают стать сдерживающими факторами на пути дальнейшего прогресса решений искусственного интеллекта. Хрупкость цепочки мировых поставок полупроводников, концентрация передовых производств в рамках лишь одной страны, преимущественное использование чипов ограниченным кругом стартапов, отставание от закона Мура — все указывает на то, что из всех детерминант конкурентоспособности в мире ИИ ситуация с оборудованием может стать главным тормозом прогресса.

Потери от мошенничества с банковскими картами неуклонно растут, и для скоординированного удара по злоумышленникам необходимо взаимодействие бизнеса, государства и научно-исследовательского сообщества с целью обработки всей имеющейся информации о покупателях, продавцах, кассовых аппаратах, системах процессинга, платежных сетях и банках-эмитентах, а также о механизмах, которые используются для предотвращения жульничества на разных этапах проведения транзакции.

Современная концепция аппаратных подходов к обеспечению безопасности так или иначе опирается на встроенные в оборудование программы, поэтому поставщикам оборудования и исследовательскому сообществу необходимо менять менталитет: к безопасности прошивок следует относиться так же, как и к надежности обычного ПО.

Все популярные современные мессенджеры построены на асимметричном канале, что удобно, однако расплачиваться за это приходится доверием к серверу в части обеспечения аутентификации, а иногда — и конфиденциальности. Системы, построенные на симметричном канале, представляют собой альтернативное решение, однако они не получили широкого распространения и создают дополнительные сложности для пользователей.

Инвестиции в методы обеспечения кибербезопасности изделий: обучение, моделирование угроз и процедуры тестирования — могут быть достаточно велики, но они позволяют снизить риски и потери компаний. Ключ к созданию безопасных и финансово доступных промышленных киберсистем — понимание мест встраивания систем обеспечения безопасности в корпоративную систему поддержки жизненного цикла изделий и продуктов.

Технологии машинного обучения открывают новые перспективы для развития Интернета вещей, однако несут с собой и новые угрозы: создание индивидуальных образцов вредоносного ПО, формирование фейковых событий, появление цифровых двойников реальных законопослушных пользователей и пр. Интернет вещей стал лакомой добычей хакеров и источником новых угроз. Как в таких условиях минимизировать риски потери надежности систем Интернета вещей и какие использовать стандарты обеспечения безопасности?

Прошивки устройств Интернета вещей могут содержать скрытые от пользователей уязвимости и вредоносный код, в связи с чем анализ встроенного ПО становится неотложным и критичным направлением исследований, однако пока еще нет какого-либо систематического способа доступа ко всему многообразию применяемого в таких устройствах микропрограммного обеспечения.

ТОП-5 российских self-service BI-систем в 2024

ТОП-5 российских self-service BI-систем 2024: исследуем тренды, особенности и перспективы для бизнеса в условиях быстро меняющегося рынка- Экономика становится… датаномикой?

- Open Systems. DBMS 2024, Volume 32, Number 4

- В «я-ИТ-ы» разбираются с понятиями и подготовкой технолидеров

- Европейские власти разрешили использовать для обучения ИИ персональные данные без разрешения

- Роскомнадзор включил WhatsApp в число организаторов распространения информации

- Искусственный интеллект просит подумать

- IM Center: подготовка стюардов для экономики данных

- Над WordPress.org нависла угроза отключения

- Telegram впервые стал прибыльным

- Минцифры предлагает обновить критерии для включения в реестр российского ПО

- Судебный спор между Arm и Qualcomm: мнения присяжных разделились

- В 2025 финансовом году Microsoft инвестирует в ЦОДы для ИИ 80 миллиардов долларов

.png)