Наталья Касперская заявила, что биткоин разработан американскими спецслужбами

![]()

А смартфон, по словам генерального директора InfoWatch, является устройством для развлечения владельца и одновременной слежки за ним.

«Лаборатория Касперского» подала ходатайство о приостановке запрета на свои программы в США

Американские власти не дали разработчику выразить свою позицию и опровергнуть выдвинутые против нее обвинения, считают в компании.

Защита критичных сегментов от Group-IB и «АМT-Груп»

Совместное решении Group-IB и AMT-ГРУП объединяет систему выявления угроз TDS и однонаправленные шлюзы InfoDiode для защиты изолированных сегментов от киберугроз

InfoWatch и Университет ИТМО обучат студентов информационной безопасности

Основная идея учебного центра заключается в том, чтобы дать студентам возможность поработать со случающимися на предприятиях инцидентами.

Intel: установка исправлений для защиты от Spectre может привести к неожиданным перезагрузкам

Тем не менее, корпорация не рекомендует отказываться от обновлений, так как они, несмотря на проблемы, все же обеспечивают защиту от серьезной уязвимости.

«Лаборатория Касперского» обнаружила уникальный шпионский вирус Skygofree

![]()

Он умеет отслеживать местоположение устройства и включать запись звука в определенных местах.

Киберпреступники стали чаще атаковать банки, внедряющие новые технологии

![]()

Мошенники пользуются уязвимостями недостаточно хорошо работающих механизмов.

Платные дороги оснащают IP-технологиями сбора данных

![]()

Компании-владельцы платных дорог считают, что их услугами будут пользоваться только при их высоком качестве и отсутствии пробок, и полагают, что современные технологии могут в этом помочь.

Waves и Group-IB будут бороться с мошенничеством в социальных сетях

![]()

Waves получила много жалоб от владельцев криптовалюты на фишинговые атаки.

Пользователи стали внимательнее относиться к паролям, но хранить их не умеют

![]()

Половина из них так или иначе выбирает небезопасный способ хранения ключей, утверждают в «Лаборатории Касперского».

Frost & Sullivan: государству пора установить стандарты безопасности для Интернета вещей

![]()

В любом решении для Интернета вещей можно найти компоненты, которые управляются разными участниками. Необходима сквозная безопасность, но способа обеспечения ее нет, предупреждают аналитики.

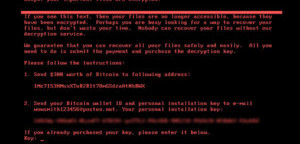

ЦРУ подозревает Россию в кибератаке NotPetya на Украину

![]()

При этом от июньской атаки вируса пострадали и российские компании.

Процессоры AMD получат «необязательные» обновления для защиты от Spectre

![]()

Ранее в компании объявляли, что ее чипы лишены бреши Meltdown, защиту от атак Spectre первого типа обеспечат обновления ПО, а возможность проведения атак Spectre второго типа «близка к нулю».

Eset: критическая инфраструктура и системы электронного голосования подвергнутся кибератакам

Хакеры будут использовать старые инструменты и продолжат разрабатывать новые эффективные схемы.

Как бреши Spectre и Meltdown влияют на смартфоны и планшеты

![]()

Уязвимостям Spectre и Meltdown подвержены не только процессоры Intel, но и чипы архитектуры ARM, используемые в смартфонах, планшетах и других устройствах на iOS и Android.

Nvidia выпустила драйверы с защитой от атаки Spectre

![]()

Сами графические процессоры Nvidia не считаются уязвимыми для хакеров, использующих недавно обнаруженные бреши в процессорах x86-архитектуры.

Тесты Microsoft показали, что заплаты против Spectre замедляют старые ПК

![]()

На компьютерах с Windows 10 и чипами 2016 года (Skylake, Kaby Lake) или более новыми большинство не заметит изменений, так как задержки будут исчисляться миллисекундами

Внедрение протокола WPA3 для связи через Wi-Fi начнется в этом году

Основные отличия протокола от предыдущих версий связаны с шифрованием. Перехватить данные станет гораздо сложнее, так как для каждого пользователя будет создаваться отдельный зашифрованный канал связи.

Рассылка исправлений Windows от уязвимостей на ПК с процессорами AMD остановлена

![]()

В Microsoft утверждают, что документация по некоторым чипам AMD, предоставленная для разработки исправлений, не соответствовала их реальному устройству, что и могло препятствовать загрузке системы.

.jpg)