Безопасность

Основными источниками киберугроз для крупного бизнеса становятся ошибки веб-приложений, слабые пароли и собственные сотрудники. Как выяснили эксперты Positive Technologies, 94% корпоративных ИТ-систем не защищены от взлома и позволяют получить полный контроль над критически важными ресурсами компаний, такими как электронная почта, системы управления сетевым оборудованием и учетными записями, а также ERP.

Инциденты безопасности перешли из чрезвычайных ситуаций в разряд обыденных явлений. Злоумышленники активно расширяют арсеналы средств нападения, а пользователи невольно помогают им осуществлять атаки. В такой ситуации очень важна скорость работы служб ИБ.

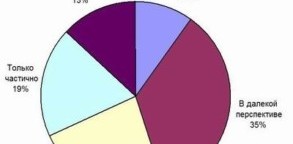

Компания «Код Безопасности» оценила готовность российских компаний к импортозамещению в области информационной безопасности.

Уязвимый код поддержки флоппи-дисководов не обновлялся с 2004 года. Его все еще включают в состав виртуальных машин для сохранения совместимости с унаследованным ПО, которому может быть нужен флоппи-диск для корректной работы.

Сотрудники российских компаний, использующие смартфоны для работы, стали менее оперативно сообщать о потере устройства. Как показывает исследование, проведенное B2B International, лишь немногим больше половины служащих сообщают об этом в день пропажи.

Атаку с помощью фальшивого ретранслятора можно провести, пользуясь тем, что мобильные устройства автоматически подключаются к узлу сотовой связи с самым сильным сигналом, предостерегают в израильской компании CoroNet.

Созданная в Check Point карта отображает кибератаки, обнаруженные по всему миру, указывая страну происхождения, страну-цель и тип атаки.

Защите систем электронного документооборота сегодня уделяется не меньше внимания, чем их функциональным возможностям. С распространением мобильного доступа к корпоративным системам возникают новые риски, однако индустрия информационной безопасности развивается так же успешно и способна ответить на эти вызовы.

В искусственном продвижении видео с помощью сетей зараженных вирусами компьютеров ничего нового, отмечают в компании Trustwave, им впервые удалось выявить применение подобных методов в отношении роликов на политические темы.

Компания Huawei и Фонд поддержки информационной и технологической независимости («Инфофонд») подписали соглашение о сотрудничестве в области образовательных проектов в сфере информационной безопасности.

Специалисты компании обнаружили новые версии Android-троянцев семейства Android.BankBot, атакующих клиентов банков множества стран.

Проблемы автоматизации аналитики: как избежать распространенных ошибок

Для автоматизации аналитики часто применяют no-code /low-code ETL-инструменты. Однако у этих инструментов есть недостаки. Правильный ли это выбор?- Экономика становится… датаномикой?

- В «я-ИТ-ы» разбираются с понятиями и подготовкой технолидеров

- Open Systems. DBMS 2024, Volume 32, Number 4

- IM Center: подготовка стюардов для экономики данных

- Искусственный интеллект просит подумать

- aIDeepFake: система выявления фальсифицированного контента

- В 2025 финансовом году Microsoft инвестирует в ЦОДы для ИИ 80 миллиардов долларов

- Роскомнадзор: за 2024 год «утекло» 710 миллионов записей о россиянах

- IDC: мировой рынок ПК вырос в 2024 году на 1%, прогноз на 2025 год — 4%

- IDC: мировые поставки смартфонов увеличились на 6% в 2024 году

- Продемонстрирован способ украсть модель ИИ без доступа к ней

- В «Сбере» назвали три основные схемы мошенников на 2025 год

.jpg)