Определение: Internet Protocol Security (IPsec) — набор протоколов, предназначенных для защиты частных коммуникаций по Internet. Предлагаемый набор протоколов IPsec должен создать стандартную платформу для защищенных IP-соединений

Сеть Internet по своей природе изначально являлась абсолютно незащищенной. Однако по мере того, как все больше организаций доверяют ей критически важные приложения, особую актуальность приобретает задача обеспечения конфиденциальности данных в процессе их передачи по Internet. С этой целью международная группа Internet Engineering Task Force, объединяющая тех, кто занимается развитием архитектуры Сети, а также операторов, производителей и ученых, разработала набор протоколов Internet Protocol Security (IPsec).

IPsec формирует стандартную платформу для построения защищенных сетей и своеобразных электронных туннелей, соединяющих различные машины. Благодаря этому удается организовать в Сети надежные соединения, по которым можно, не опасаясь злоумышленников, передавать пакеты данных. IPsec позволяет создавать такие туннели как между удаленными пользователями, так и в рамках локальной сети. Протокол предусматривает заключение каждого пакета данных в новый пакет, который содержит информацию, необходимую для настройки, сопровождения и отключения туннеля, когда надобность в нем отпадает.

Для того чтобы гарантировать конфиденциальность, целостность и аутентификацию связанных частной сетью абонентов, используется шифрование. Internet Key Exchange (IKE) — протокол прикладного уровня — аутентифицирует каждого участника Ipsec-транзакций. IKE «договаривается» об условиях защиты, определяет алгоритм, который может быть использован для организации туннеля. Он также поддерживает обмен сеансовыми ключами, используемыми для каждой подобной транзакции.

Сети, использующие набор протоколов IPsec для защиты трафика данных, могут автоматически выполнять аутентификацию устройств с помощью цифровых сертификатов, которые подтверждают, что два пользователя, обменивающиеся информацией, действительно являются теми, за кого себя выдают. IPsec может стать идеальным способом обеспечения безопасности данных в крупных корпоративных сетях, которые требуют организации защищенных соединений между многими устройствами.

Корпоративные пользователи, развертывающие набор протоколов IPsec, смогут защитить свою сетевую инфраструктуру, не затрагивая отдельных приложений. Набор протоколов предлагается как чисто программная модернизация самой сетевой инфраструктуры. Такой подход позволяет реализовать систему защиты, не прибегая к дорогостоящим модернизациям операционной среды на каждом локальном компьютере. Очень важно и то, что IPsec обеспечивает интероперабельность различного сетевого оборудования, компьютеров и других устройств.

Вилл Вилгас, генеральный директор консалтинговой компании Slocum & Spray, занимающейся вопросами информационной безопасности, отметил, что набор протоколов Ipsec, как и любую другую систему шифрования, системные администраторы должны оценить исходя из его технических характеристик и определить, насколько хорошо эти протоколы подходят для конкретной организации. По словам Вилгаса, необходимо также оценить возможности протоколов, используемых внутри организаций, — такие как идентификация пользователей и управление ключами. Кроме того, системные администраторы должны проанализировать алгоритмы, которые применяются в Ipsec, и средства для поддержки целостности сообщений и аутентификации отправителя пакетов.

IPsec также может быть задействован при организации соединения с удаленными пользователями. Они могут установить клиент IPsec на своих персональных компьютерах в сочетании с другими протоколами защищенного туннелирования, такими как Layer 2 Tunneling Protocol, для повторного подключения к сети. Это сокращает затраты на удаленный доступ и обеспечивает более надежную защиту, чем в коммутируемых соединениях.

Вилгас предупреждает, что одного только набора протоколов IPsec недостаточно. «Использование программного обеспечения, поддерживающего IPsec, даже если он станет стандартом, не решит проблемы защиты», — сказал он.

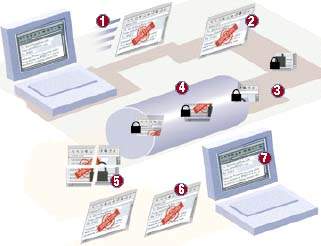

Как работает IPsec

|

1. Отправка сообщения

Данные в приложении передаются функции аутентификации сообщений и обеспечения целостности, дополненной поддержкой цифровой подписи

2. Шифрование данных

Данные шифруются с помощью алгоритмов, использующих открытый ключ

3. Защищенные пакеты

Данные пересылаются по Internet как зашифрованные пакеты в защищенном туннеле

4. Ключ сеанса

Он снова шифруется в туннеле, используя ключ сеанса

5. Дешифровка данных

В конце туннеля данные дешифруются с помощью частного ключа

6. Проверка подлинности

Когда данные попадают на ПК получателя, устанавливается подлинность отправителя с помощью функции поддержки целостности сообщений и аутентификации

7. Получение сообщения

Получатель может читать текст