VMware Ace дает менеджерам возможность создавать и защищать среды на ПК с процессорами Intel в рамках расширенного предприятия

Компания VMware представила бета-версию программного инструментария для настольных систем, который позволяет системным администраторам формировать рабочую среду и управлять ею, находясь вне корпоративной сети. При этом поддерживается более высокий, чем прежде, уровень защиты.

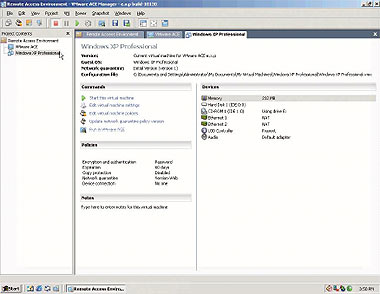

Система VMware Ace, которую представители компании называют «гарантированно безопасной вычислительной средой» (assured computing environment), дает менеджерам «возможность создавать и защищать среды на ПК с процессорами Intel в рамках расширенного предприятия». Она также позволяет менеджерам реализовывать корпоративные правила ИТ на виртуальной машине, которая содержит операционную систему, приложения и данные для создания определенным образом настроенной и изолированной среды.

|

| Пользователи могут взять компакт-диск с VMware Ace, установить ее как приложение под Windows XP или Windows 2000, и она предоставит им готовый, изолированный контейнер, который пользователи могут конфигурировать в соответствии с принятыми в их компании правилами |

«Вы можете взять компакт-диск с VMware Ace, установить ее как приложение под Windows XP или Windows 2000, и она предоставит вам готовый, изолированный контейнер, который вы можете конфигурировать в соответствии с принятыми в вашей компании правилами. В частности, вы можете указать, к каким периферийным устройствам можно или нельзя обращаться, как выглядит интерфейс и сколько времени вы хотите работать с данной конкретной средой», — пояснил Майкл Муллани, вице-президент VMware по маркетингу.

Этот продукт будет особенно полезен для внештатных специалистов, работающих по контракту, для удаленных и домашних пользователей, которым необходим бесконфликтный доступ к корпоративной сети, или для пользователей мобильных компьютеров, которым требуется защищенный доступ к нескольким серверам, установленным в корпоративной штаб-квартире.

«Гарантированно безопасная вычислительная среда выполняет шифрование данных, хранящихся на мобильных компьютерах, по умолчанию. Поэтому ничего страшного с точки зрения безопасности не произойдет, если ноутбук, на котором были записаны истории болезни всех клиентов страховой компании, был потерян. Вся информация шифруется на уровне контейнера, поэтому вам не нужно шифровать такие вещи на уровне файловой системы», — подчеркнул Муллани.

VMware Ace включает в себя технологию Virtual Rights Management, которая имеет встроенные средства автоматического шифрования и управления защитой от копирования. Это призвано предотвратить не только кражу и подделки, но и нелегитимное копирование приложений, данных, системных настроек и файлов.

Некоторые аналитики считают VMware Ace логическим продолжением основной технологии виртуальных машин до уровня настольной системы.

«По существу, в этой технологии практически нет ничего нового, разве что некоторое программное обеспечения «оркестровки» и управления. Но теперь у компании есть программное решение, которое автоматизирует создание виртуальных машин, а затем позволяет переносить их на машину конечного пользователя, сохраняя определенный контроль за ними», — заметил Дэн Кузнецки, ведущий аналитик по вопросам системного программного обеспечения IDC.

Технологический подход VMware к созданию более защищенного расширения и управления корпоративными средами для множества различных устройств, находящихся за пределами сетевого экрана, — лишь один из трех или четырех подходов, которым следуют как ведущие, так и небольшие компании, в том числе Citrix Systems, Softricity, 3amLabs и Hewlett-Packard. Эти подходы различаются по тому, где, по мнению специалистов каждой компании, необходимо выполнять большую часть работы.

«Существует несколько различных подходов, один, например, заключается в пакетировании приложения и его потоковой передаче, как это сделано в случае Softricity. Другой подход — поступить, как Citrix, и выполнять приложение не на клиенте, а на сервере. Есть также подходы VMware (виртуализация) и подход HP (загрузка образа настольной системы на лезвийный сервер), которые предполагают разделение вычислительной нагрузки между серверами и клиентами», — отметил Кузнецки.

Конечно, как считают многие аналитики, крупные компании могут реализовывать два или три различных подхода, но при этом нет единого подхода, способного решить все вопросы, типичные для удаленных вычислений, защиты и системного управления.

«Существует множество разных идеологий на рынке и есть решения, которые хороши для одних, но не подходят другим. Ни одно из них не соответствует требованиям всех и каждого», — заметил Гордон Хафф, ведущий аналитик компании Illuminata.