Для сетевых администраторов и специалистов по информационной безопасности нет ничего важнее, чем детальный анализ трафика, проходящего по их сетям.

Вне зависимости от причин — будь то ужесточение требований законодательства, появление более целенаправленных атак или новейшие средства, которые используют авторы вредоносных программ, — сетевые администраторы должны выявить и блокировать традиционные атаки и своевременно обнаруживать опасный трафик и новые атаки, которые оказываются вне зоны действия традиционных сетевых экранов, систем обнаружения и предотвращения вторжений (Intrusion Detection System/Intrusion Prevention System, IDS/IPS), а также технологий борьбы с вредоносными программами.

Для того чтобы остановить вредоносную деятельность, наиболее широко распространенные технологии обеспечения безопасности, такие как антивирусное программное обеспечение, IDS/IPS и сетевые экраны, используют список известных шаблонов и статические наборы правил. Несмотря на то что эти системы безопасности, базирующиеся на сигнатурах, являются существенными компонентами любого арсенала обеспечения безопасности, организации только выиграют в случае выявления скрытых и изощренных атак, которые данные системы пропускают. Все большую популярность сейчас приобретают системы поведенческого анализа сетей (Network Behavior Analysis, NBA), которые способны изучать и анализировать сетевые потоки, выявляя аномальный и потенциально вредоносный трафик даже в тех случаях, когда не существует сигнатуры или набора правил для его блокировки.

Как правило, технологии NBA определяют базовый уровень нормальной активности для каждого хоста, подключенного к сети, анализируя кадры Ethernet в течение первых недель после установки (и всякий раз, когда к сети добавляется новый хост). Информация, собранная с хостов и сетевой инфраструктуры, содержит такие показатели поведения, как количество синхронизирующих пакетов SYN, которые устройство передало и получило, нормальная скорость передачи, общее число байтов, переданных за 24 часа, а также порты и сервисы, которые каждый хост предлагает в сети.

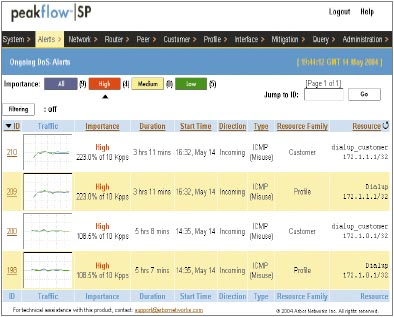

Исходя из этого базового уровня система NBA создает профили десятков различных атрибутов и приемлемые варианты поведения системы, а также устанавливает уровни допустимости. Затем каждый раз, когда активность устройства превосходит установленный уровень допустимости, система уведомляет сетевого администратора. Например, когда хост получает 20 тыс. пакетов TCP SYN в течение пяти минут либо когда Web-сервер, который использует только порт 80, внезапно открывает сессию FTP, менеджеры сразу могут узнать о такого рода аномальной активности.

Помимо уровней допустимости поведения, системы NBA пытаются найти соответствие шаблонам для того, чтобы определить трафик, поведение которого некорректно. Вообще система не должна изучать поведение некоего хоста для того, чтобы понять, что это поведение некорректно. То же самое касается и определенных внутренних соединений с Internet.

Все эти меры — поиск соответствия шаблонам и анализ поведения — выявляют аномальный трафик и уведомляют администраторов о необходимости более детального анализа ситуации. Со временем действия системы становятся более точными, поскольку базовая информация передается в алгоритмы, которые, в свою очередь, становятся интеллектуальнее, учитывая накопленную информацию, добавленную к своему анализу.

Как только в организации начинают накапливать данные о работе сети и вести анализ трафика, сетевые администраторы могут использовать данный репозиторий для выявления и корректировки внешних препятствий предоставлению сервиса прежде, чем они затронут всю работу сети. Фактически увеличение интеллектуальности системы NBA позволяет видеть влияние любого неожиданного события из любого места внутри сети.

Более того, информация о целостности хостов, а также об использовании и производительности сети может адаптироваться в соответствии с индивидуальными обязанностями каждого сетевого администратора. Это сокращает количество времени, необходимого для диагностики и отделения сетевых событий, касающихся безопасности сети, и высвобождает время для событий, связанных с производительностью и архитектурой, тем самым улучшая возможности планирования производительности и упрощая управление ресурсами.

Уникальной особенностью технологий NBA является их универсальность. Помимо того что они способны выявлять скрытые и прежде остававшиеся незамеченными атаки, они также могут поддерживать сетевые операции, поиск и устранение неисправностей и возможности планирования емкости.