«Открытые системы»

В информационной безопасности на первый план выходит управление доступом сотрудников к информации

Компания CA провела в Москве конференцию, посвященную проблемам управления идентификацией и доступом. Опираясь на данные Computer Security Institute, директор компании по управлению информационной безопасностью на восточных рынках в регионе EMEA Мария Медведева заявила, что за последние двенадцать месяцев 90% компаний сталкивались с теми или иными ситуациями нарушения информационной безопасности — и это несмотря на то, что 80% участников опроса применяют различные антивирусы и сетевые экраны. Внешняя защита периметра сети — важный, но далеко не единственный инструмент обеспечения информационной безопасности. Еще более критичное значение для поддержки нормальной работы бизнеса приобретают средства управления идентификацией и доступом к приложениям и информации для собственных сотрудников, поскольку все чаще реальная угроза безопасности исходит либо от их некомпетентности, либо от преднамеренных действий с целью нанести ущерб компании.

По словам Медведевой, основные проблемы в управлении идентификацией и доступом создают гетерогенные среды, в которых работает множество операционных платформ, существует немалое количество приложений и источников информации и, соответственно, необходимо поддерживать различные типы пользователей, правила их доступа к данным и системы идентификации. Справиться с этим многообразием позволяют комплексные решения Identity and Access Management (IAM), которые осуществляют управление учетными записями пользователей и доступом исходя из бизнес-логики. Такие решения полностью автоматизируют создание и удаление учетных записей и управляют правами доступа к приложениям и данным в зависимости от роли сотрудника в компании. Также IAM-платформа позволяет распределять права администраторов, чтобы свести к минимуму риск ошибок и преднамеренных действий с их стороны. В функции такой платформы входит также обеспечение возможностей самообслуживания пользователей, защита доступа к критичным для бизнеса ресурсам, объединение на уровне приложений с бизнес-партнерами за счет предоставления им прав доступа к внутренним данным. Кроме того, решения IAM должны вести постоянный мониторинг всех событий, связанных с идентификацией и доступом, что позволяет реализовать принцип неотвратимости наказания для нарушивших систему информационной безопасности в организации.

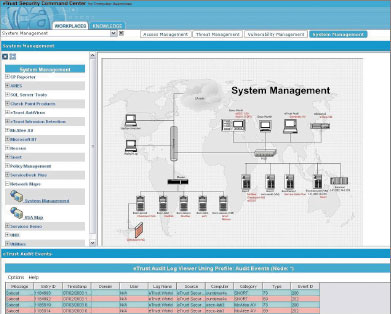

В рамках своего программного семейства eTrust в CA не первый год предлагают различные системы для управления учетными записями, доступом и контролем безопасности, среди которых решения Identity Manager, eTrust Access Control, Security Operations Center и др. С недавнего времени в арсенале компании присутствует и комплексная платформа IAM Suite, которая не только объединяет все ключевые функции управления доступом и идентификацией, но и поддерживает интеграцию с другими важными для работы с пользователями системами, такими как решения по автоматизации службы технической поддержки и управления персоналом. По словам Медведевой, IAM Suite в настоящее время принадлежит 19% рынка систем этого класса, и у решения в мире сейчас примерно 4 тыс. пользователей. Продвижение платформы в России только начинается, но в CA рассчитывают на его успех в крупных компаниях, поскольку, как подчеркнула Медведева, их ИТ-руководители начинают понимать, что задача защиты внешнего периметра решена и теперь необходимо активизировать действия в сфере обеспечения внутренней безопасности. Тем не менее в первоочередных планах CA на российском рынке — просвещение сообщества менеджеров с целью пропаганды идеи выстраивания комплексной политики доступа к информации, инструментом для реализации которой является IAM Suite. Кроме того, в ближайшей перспективе будут проведены работы по локализации программного продукта и выбору ключевых партнеров из числа крупных системных интеграторов для его продвижения на местном рынке.