На рынке информационной безопасности продолжается создание стратегических и локальных альянсов: поставщики стремятся предложить своим клиентам комплексные и многофункциональные решения.

«Безопасность ИТ — это проблема людей и процессов в непосредственной связи с технологией, а не наоборот».

Computer Associates

С ростом числа компьютерных преступлений и связанных с ними потерь информационной безопасности (ИБ) стало уделяться повышенное внимание. По официальным данным, за год в России совершается более 8 тыс. подобных преступлений. С нарушениями ИБ сталкиваются большинство организаций мира, а увеличение сложности атак требует повышения квалификации администраторов для принятия адекватных мер и реализации грамотной политики ИБ. По данным зарубежных опросов, 80% руководителей предприятий считают ИБ одной из наиболее важных проблем — это свидетельствует о росте понимания серьезности потенциальных потерь для бизнеса из-за недостаточной защищенности сетей. Как сообщила Financial Times, в прошлом году 94% британских компаний пришлось столкнуться с инцидентами в области компьютерной безопасности, а за последние четыре года число подобных происшествий утроилось.

СТРАХОВКА ОТ РИСКОВ

Защита информационных ресурсов — важный фактор успешного развития компании. По зарубежным данным, средний размер ущерба от серьезных инцидентов в области ИБ превышает 15 тыс. долларов, а для крупных организаций приближается к 200 тыс. долларов. Львиную долю проблем с безопасностью (до 80%) создают сами сотрудники. Для защиты от внешних и внутренних угроз корпоративному сектору приходится увеличивать расходы на ИБ. Согласно информации IDC, в прошлом году по всему миру на эти цели было потрачено 42 млрд долларов — около 4,8% от общего объема расходов на ИТ, а в текущем году издержки могут составить 48 млрд долларов. The Economist оценивает долю расходов на сетевую безопасность в 11%, причем к концу года она должна увеличиться до 13%.

С ростом понимания ИБ как критически важного элемента бизнеса будут увеличиваться и размеры инвестиций. IDC прогнозирует ежегодный рост рынка программных средств ИБ на 19%, в результате чего к 2007 г. его оборот достигнет 6,4 млрд долларов. Актуальные направления — фильтрация спама и защита мобильных приложений. По данным Canalys, в I квартале 2004 г. в регионе EMEA рост оборота пяти лидеров рынка корпоративных решений ИБ (Cisco, Symantec, Trend Micro, Check Point и Nokia) превысил 22%, а в среднем этот сегмент подрос на 17%.

До 2003 г. объемы российского рынка ИБ ежегодно удваивались, и, как ожидается, до 2007 г. его ежегодный рост составит 25—28%, прежде всего благодаря внедрению комплексных систем и новых разработок. При этом доля расходов на ИБ увеличится с 2 до 7%, хотя развитие рынка ПО для обеспечения ИБ на предприятиях малого/среднего бизнеса (SMB) будет сдерживаться высокими ценами. Свыше 40% европейского рынка ИБ занимают продукты для крупных компаний (от 500 служащих), доля же решений для SMB, где безопасности уделяется не слишком много внимания, почти вдвое меньше. Как отмечает Сергей Кухтин, начальник отдела развития бизнеса компании «Андэк», доля крупных компаний среди потребителей решений ИБ в России составляет 60—70%, а в некоторых продуктовых сегментах доходит до 100%.

БЕЗОПАСНОСТЬ «ОТ ОТЕЧЕСТВЕННОГО ПРОИЗВОДИТЕЛЯ»

На российском рынке ИБ наиболее популярны антивирусное ПО, межсетевые экраны и средства построения виртуальных частных сетей (VPN), системы обнаружения вторжений (IDS), а также (в значительно меньшей степени, чем в Западной Европе) средства администрирования, аутентификации и авторизации (3A), хотя ввиду тенденции сближения структуры российского и мирового рынка последний сегмент имеет большой потенциал роста.

Производители ставят задачу интеграции средств идентификации и управления доступом, систем обеспечения безопасности и систем управления. Как отмечает Илья Востриков, менеджер по работе с партнерами в России и СНГ компании Computer Associates, одного из лидеров мирового рынка 3A, оптимизация управления — зачастую гораздо более важная задача, нежели добавление еще одного элемента защиты, поскольку от нее зависит стабильное функционирование всей системы ИБ.

По мнению Дмитрия Горелова, коммерческого директора компании «Актив», большой потенциал имеет российский рынок аппаратной аутентификации — благодаря поддержке аппаратной аутентификации на уровне ОС и снижению цен на устройства этот сегмент ожидает быстрый рост.

Для рынка ИБ в России характерно наличие большого числа отечественных продуктов. Такие разработки можно найти практически во всех сегментах решений ИБ, а спектр продуктов и услуг достаточно обширен. Это антивирусные и криптографические средства, межсетевые экраны (IDS), средства анализа защищенности, построения VPN, защиты от несанкционированного доступа (НСД), мониторинга, фильтрации электронной почты и Web, системы на основе цифровых сертификатов, консалтинг и услуги по защите информации.

В 2003 г. совокупный оборот «первой десятки» российских компаний (см. врезку «Лидеры по обороту на российском рынке информационной безопасности»), специализирующихся в области ИБ, превысил 2 млрд рублей, а средние показатели роста их бизнеса составили 43,4%. Сегменты, где определяющим фактором является соответствие требованиям регламентирующих организаций, практически целиком заполнены отечественными продуктами.

Несмотря на быстрый рост рынка решений ИБ в России, он остается достаточно раздробленным: до 40% занимают компании с долей, не превышающей 2%. Эти решения пока не стали массовыми: основные заказчики — крупные госструктуры и предприятия, финансовые учреждения. У большинства отечественных компаний недостаточно ресурсов на развертывание комплексных систем защиты.

К ВАШИМ УСЛУГАМ

Стратегия многих российских компаний нередко сводится к периодической ликвидации брешей в системах защиты, хотя подобный подход обходится дороже внедрения комплексной, продуманной системы безопасности и не всегда дает ожидаемый эффект. Выявление узких мест в организации бизнес-процессов и критических элементов инфраструктуры представляет немалые сложности; к тому же очень часто нет четкого понимания, что же действительно необходимо для обеспечения ИБ, ведь реальные риски и угрозы оценить достаточно сложно. Непросто разобраться и в спектре предлагаемых решений. Все это в совокупности усложняет задачу создания систем, где соблюдался бы разумный баланс между затратами и степенью безопасности — абсолютной защиты, как известно, не существует. К тому же приходится учитывать и такие факторы, как влияние на безопасность мобильных и беспроводных (Wi-Fi) пользователей, воздействие новых технологий на процессы аутентификации и авторизации, возможность аутсорсинга ИБ. Поставщики продуктов и услуг ИБ стремятся помочь расставить приоритеты в списке стоящих перед заказчиком задач, определиться с выбором и построить систему защиты с учетом специфики бизнеса и масштабов сети.

В Западной Европе доля услуг на рынке ИБ составляет около 20% (остальное делят примерно поровну оборудование и ПО), однако лишь 7% компаний готовы к аутсорсингу ИБ (в США число таких компаний достигает, по данным In-Stat/MDR, 12%). Основным по-прежнему остается вопрос доверия. В России существуют аналогичные проблемы (см. статью автора «Уже не утопия, еще не рынок» в майском номере «Журнала сетевых решений/LAN» за 2004 г.), однако большинство специалистов отмечают рост доли услуг на рынке ИБ. Илья Трифаленков, директор Центра информационной безопасности компании «Инфосистемы Джет», приводит следующие данные: объем услуг аутсорсинга систем информационной безопасности, оказываемых специалистами Центра, вырос по сравнению с прошлым годом более чем вдвое.

По словам Сергея Кухтина, с увеличением прозрачности российского рынка на первое место выходят критерии экономической эффективности инфраструктуры ИБ. Активный интерес к аутсорсингу подтверждается рядом проектов «Андэк» как для западных, так и для российских заказчиков. Услуги проектирования, консалтинга, сопровождения систем ИБ предлагают многие специализирующиеся в этой области компании.

БЕЗ ГРАНИЦ И ПРОВОДОВ

Одна из тенденций мирового и российского рынка ИБ — увеличение комплексности систем (см. статью автора «Безопасность в комплексе» в ноябрьском номере «Журнала сетевых решений/LAN» за 2003 г.), их интеграция со средствами управления, что вызвано, с одной стороны, усложнением угроз, а с другой — потребностью в упрощении процессов внедрения и эксплуатации, снижении затрат на установку и конфигурирование систем безопасности. Кроме того, благодаря объединению технологий администраторы получают более четкое понимание степени защищенности корпоративной сети.

С усложнением сетевой среды ее мониторинг, управление и анализ данных становятся сами по себе непростой задачей. Тем не менее Computer Associates попыталась объединить в ПО eTrust Network Forensics задачу наблюдения, контроля и сбора данных, на основе которых администраторы могли бы произвести анализ контента, оценить уязвимости сети и получить детальное представление о ее информационной архитектуре. Кроме того, эти данные удобно использовать как основу для развертывания решений безопасности, оценки их эффективности, разработки политики безопасности. Всего же линейка продуктов CA eTrust включает в себя 17 компонентов для управления доступом, идентификацией и угрозами, объединенных единым «командным центром». Среди основных направлений развития этого ПО в CA выделяют проактивное управление, предотвращение атак, комплексное определение правил, а также единое управление безопасностью.

Более управляемые инфраструктуры ИТ и более безопасны. Из этого постулата исходят в IBM и рассматривают автоматизацию управления как составную часть ИБ. Решения IBM (Risk Manager, Access Manager, Privacy Manager, Identity Manager, Business Systems Manager, Enterprise Console) интегрированы в платформу управления Tivoli и обеспечивают автоматизацию анализа, планирования, мониторинга, управление безопасностью и доступом к ресурсам. Tivoli Risk Manager и Intrusion Manager позволяют интегрировать множество точек контроля безопасности, анализировать подозрительные события и предпринимать ответные действия.

По словам Вячеслава Глушкова, менеджера проектов компании MONT, крупного российского дистрибьютора ПО, в связи с динамичным изменением характера угроз, расширением периметра сети и включением в него новых составляющих меняются и подходы производителей к концепции безопасности. Простая защита периметра сети уже не является достаточной мерой, да и само понятие границы сети становится весьма условным.

Компания Check Point, один из партнеров MONT, пытается с помощью своих продуктов решить такие задачи, как защита от атак на сетевом и прикладном уровне, обеспечение безопасного подключения к офису с помощью VPN, защита удаленных пользователей, клиентов и устройств, реализация единой политики безопасности и эффективного управления, а также защита сети от внутренних угроз путем создания отдельных «зон доверия». Защита периметра сети дополняется решениями для защиты приложений Web. Check Point ориентируется на упреждающий, адаптивный подход (подстраивающийся под возникающие угрозы) и использует унифицированную архитектуру управления SMART для реализации политики безопасности на элементах сети.

С ростом числа удаленных пользователей и созданием распределенной инфраструктуры граница корпоративной сети становится размытой, и обозначить ее периметр сложно. Это вынуждает производителей сетевого оборудования совершенствовать свои системы безопасности. Так, целью создания совместного программно-аппаратного решения Enterasys и Zone Labs (подразделения Check Point) было поставлено достижение простого и экономичного способа защиты корпоративных сетей при подключении мобильных устройств с помощью централизованно управляемого решения Zone Labs Integrity. Оно будет взаимодействовать с системами Secure Networks от Enterasys и дополнять их. В частности, заказчики получат возможности оценки уязвимости конечных устройств в системе Enterasys Trusted End-System (TES), где для контроля подключения к сети используется динамическое применение системных правил. Комплексное решение Integrity/TES базируется на стандарте IEEE 802.1x и помогает обеспечить безопасность, когда ПК или ноутбуки регулярно подключают к сети и отключают от нее.

С увеличением числа беспроводных сетей изменяется само понятие рабочего места, а уязвимая конфигурация клиентского ПО и точек беспроводного доступа требует новых мер защиты. Как свидетельствуют зарубежные эксперты, сегодня более 50% беспроводных сетей вообще не имеет защиты, 31% сетей обеспечивает ее минимальный уровень по стандарту WEP, а 29% оснащено точками доступа с идентификаторами, настроенными «по умолчанию». На этом фоне важным событием стало принятие стандарта безопасности 802.11i. Поддерживающие его продукты выпускают уже несколько производителей.

Изменения в сетевой инфраструктуре, необходимость защиты от вирусных и хакерских атак, обеспечение безопасности при удаленной работе и доступе с мобильных устройств требуют совершенствования и таких фундаментальных средств ИБ, как межсетевые экраны.

МЕЖСЕТЕВЫЕ ЭКРАНЫ + АНТИВИРУСЫ

Антивирусное ПО и межсетевые экраны/VPN остаются наиболее востребованными продуктами ИБ (см. Рисунок 1) и представляют крупнейший сегмент мирового рынка. По данным Canalys, на межсетевые экраны и антивирусы приходится 60% корпоративных расходов на ИБ в регионе EMEA.

|

| Рисунок 1. Увеличение объемов продаж программных (1) и аппаратных (2) средств VPN/межсетевых экранов (по данным Infonetics Research). |

Согласно результатам опросов, более 30% зарубежных компаний в прошлом году серьезно пострадало от вирусов, хотя в 90% из них применялось антивирусное ПО. По данным отчета CSI/FBI, 82% компаний подверглось вирусным атакам. Как сообщает «Лаборатория Касперского», ежедневно появляется 150—250 новых вирусов, поэтому компания планирует перейти на почасовое обновление вирусных баз. А, например, база данных Panda Titanium Antivirus 2004 насчитывает уже 81 тыс. известных вирусов.

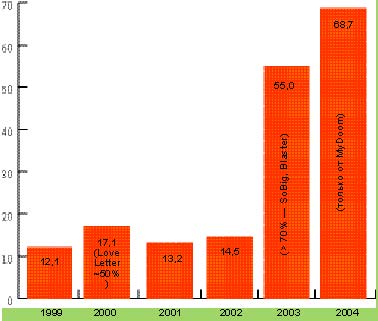

Заражение вредоносным кодом — одна из основных проблем безопасности информационных систем (см. Рисунок 2). Однако, будучи важным компонентом комплексной защиты, антивирусные средства вовсе не являются непреодолимым барьером. Ущерб от вирусных атак вырос за последние шесть лет более чем в 3,6 раза и составил около 10 млрд долларов. По данным зарубежных провайдеров, вирусами-«троянцами» или программами мониторинга компьютера заражен каждый третий подключенный к Internet ПК. Сознавая важность проблемы и отдавая должное перспективе рынка, Microsoft объявила о планах выпуска собственного антивирусного ПО на основе технологии приобретенной ею румынской компании GeCAD Software. В этой связи можно ожидать, что у лидеров появится мощный конкурент.

|

| Рисунок 2. Потери мирового крупного бизнеса от вирусов (млрд долларов), по данным «ДиалогНаука». |

Антивирусные программы, межсетевые экраны (используемые при объединении сетей с разным уровнем защищенности) и системы обнаружения вторжений стали по сути обязательными средствами защиты периметра сети и важными компонентами многоуровневых систем безопасности. В России доступен широкий выбор межсетевых экранов, как программных, так и аппаратных, — от всемирно известных Cisco PIX (Private Internet Exchange) до отечественных Z-2 компании «Инфосистемы Джет» (см. Рисунок 3). Многие из них, особенно построенные на базе технологии контекстной проверки (Stateful Inspection), представляют собой достаточно результативное средство и позволяют предотвратить, при следовании правильно определенной политики безопасности, более 90% атак.

В последние годы производители межсетевых экранов начали дополнять их функции управления доступом на сетевом уровне и средствами обеспечения защиты от атак на уровне приложений, пример тому — технология Application Intelligence, интегрированная в продукты Check Point FireWall-1 NG. С другой стороны, межсетевые экраны стали включаться в состав современных ОС, хотя такие встроенные решения не обладают достаточной масштабируемостью. Межсетевые экраны часто дополняются функциональностью VPN, при этом разработчики стремятся создать более простые в развертывании и управлении решения, справляющиеся со скоростями современных сетей.

По данным IDC, в России относительная доля межсетевых экранов/шлюзов VPN на рынке ИБ достигает 30%, а около 50% рынка приходится на системы защиты контента (антивирусы, средства фильтрации и борьбы со спамом). В сетях средних и крупных предприятий обычно применяются высокопроизводительные программно-аппаратные комплексы, обладающие к тому же лучшей защищенностью: как правило, такие межсетевые экраны невозможно отключить или вывести из строя с помощью вируса или «троянца».

Согласно данным IDC, отмечается рост спроса на межсетевые экраны/VPN с дополнительными функциями безопасности (такими, как IDS). Один из вариантов расширения их функциональности — дополнение антивирусными средствами. Так, например, межсетевой экран Z-2 оснащается встроенной IDS Snort и Symantec Antivirus Scan Engine, а Symantec Gateway Security — встроенной системой обнаружения атак, антивирусной защитой, фильтрацией содержимого и защитой от спама. В отличие от традиционных антивирусов, такие межсетевые экраны или шлюзы блокируют вредоносный код еще до того, как он попадет в сеть организации.

В июле Panda Software объявила о выходе продукта Panda ISA Secure Antivirus для серверов Microsoft Internet Security and Acceleration (ISA) Server 2004. Это ПО предназначено для крупных и средних предприятий и компаний, которым требуется централизованное управление безопасностью сети. Оно содержит средства фильтрации трафика HTTP и SMTP и проверяет на вирусы файлы всех форматов. Продукт дополняет защиту межсетевого экрана и proxy-сервера ISA Server 2004. Еще одно решение, высокопроизводительный антивирусный программно-аппаратный шлюз Panda Antivirus GateDefender, способно проверять до семи коммуникационных протоколов. Версию антивируса для ISA Server выпускает также «Лаборатория Касперского».

Меняются и сами антивирусные технологии. В конце июля Panda Software представила новые продукты, где реализованы интеллектуальные технологии борьбы с неизвестными вирусами и вторжениями. Технологии TruPrevent призваны предупредить возникновение проблемы, в противовес традиционному реактивному подходу на появление вируса, что важно при современной скорости распространения вредоносных кодов. Они анализируют подозрительное поведение программ и блокируют их без вмешательства пользователя, если имеется потенциальная угроза системе. Антивирусное ПО уничтожает также следы заражения и атак неизвестных вирусов, предупреждает внесение вирусами, «червями» и «троянцами» изменений в имена файлов, записи в реестре и т. д. Новые технологии, совместимые с антивирусами других разработчиков, уже применяются в рабочих версиях персональных и бета-версиях корпоративных продуктов Panda. Комплексное решение Platinum Internet Security с технологиями TruPrevent включает в себя антивирус, межсетевой экран, интеллектуальную защиту от неизвестных вирусов и вторжений, антиспам, защиту от программ-шпионов и фильтрацию Web.

Очередная комбинация антивирусного ПО и межсетевого экрана появилась недавно благодаря соглашению «Лаборатории Касперского» с австрийской компанией eSys. Оно предусматривает внедрение OEM-версии «Антивируса Касперского» для Linux в межсетевые экраны Gibraltar. В результате продукт eSys с системой централизованного управления объединит в себе такие функции, как антивирусная безопасность, сетевая защита, VPN, обнаружение и блокирование НСД. Ранее подобное соглашение было заключено с французской Right Vision — антивирусное сканирование интегрировано в шлюзы Right Vision Eye box ONE NG, применяемые для доступа пользователей к корпоративным базам данных и Internet. Версия «Антивируса Касперского» существует также для популярного межсетевого экрана Check Point FW-1.

Обновленную версию межсетевого экрана ZoneAlarm представила в июне компания ZoneLabs. Теперь помимо выявления и блокирования подозрительной активности на портах компьютера он может обнаруживать вирусы. Межсетевые экраны дополняют также такие решения, как динамическая защита от угроз, обнаружение аномалий в протоколах, системы предотвращения атак (IPS), программная и аппаратная реализация систем обнаружения вторжений (IDS), причем производители IDS переходят от сигнатурного метода выявления атак к анализу сетевых протоколов и поведения программ.

Еще одним интегрированным продуктом безопасности является расширяемая платформа WatchGuard Firebox X, поставляемая на российский рынок компанией Rainbow Technologies, с функциями межсетевого экрана, VPN, предупреждения об атаках, фильтрации трафика на уровне приложений, блокирования спама и фильтрации Web. Все эти средства объединены посредством адаптируемой к меняющимся угрозам архитектуры Intelligent Layered Security. Четыре модели Firebox X для малого/среднего бизнеса позволяют наращивать защиту (путем покупки дополнительной лицензии) и производительность, поддерживают централизованное управление несколькими устройствами, а в число дополнительных служб, наряду с фильтрацией, входят служба оценки уязвимости сети и антивирусной защиты.

| Рисунок 4. Новый аппаратно-программный межсетевой экран Gateway Security 5420 от Symantec с полным анализом трафика и комплексными средствами обеспечения безопасности |

Новая версия этих межсетевых экранов будет поставляться с интегрированной IDS с сигнатурным анализом и антивирусным шлюзом.

Компания Symantec предложила для защиты удаленных корпоративных клиентов уже локализованное для России решение ПО Symantec Сlient Security 2.0 (антивирус, межсетевой экран и IDS для удаленных мобильных и сетевых клиентов с комплексным управлением через Symantec System Center). К сентябрю Symantec обещает выпустить новый программно-аппаратный межсетевой экран (см. Рисунок 4).

АНТИВИРУС + АНТИСПАМ

Задачи борьбы со спамом и вирусами достаточно близки, поскольку 88% заражений клиентских систем происходит через электронную почту. Кроме того, спам — это увеличение сетевого трафика, риск мошенничества и потери важных писем, напрасная трата времени. Средствами против спама стали дополнять свои решения многие производители антивирусных продуктов. В прошлом году наряду с усовершенствованием Norton AntiVirus и Norton Personal Firewall компания Symantec дополнила комплект для рабочих станций Norton Internet Security компонентом Norton AntiSpam. Версия Norton Internet Security Professional предназначена для малого бизнеса и включает компоненты Norton AntiVirus Professional Edition, Norton AntiSpam 2004, Norton Personal Firewall, Norton Privacy Control, Norton Productivity Control и Norton Web Tools. Межсетевой экран содержит систему IDS с сигнатурной фильтрацией пакетов.

В июне этого года Symantec приобрела известного разработчика антиспамового ПО Brightmail, а в июле — компанию TurnTide, предлагающую антиспамовое программно-аппаратное решение. Таким образом, Symantec сможет дополнить свои решения новыми продуктами для борьбы со спамом. Выпущенный недавно Brightmail Anti-Spam 6.0 использует фильтры на разных языках, расширенные средства администрирования и технологию подписи вложений электронной почты.

Еще одна новинка — программно-аппаратный фильтр MessageScreen компании IntelliReach. Он работает под управлением ОС SuSE Linux и предназначен для защиты крупных компаний от вирусных атак и спама. По данным производителя, с его помощью можно блокировать до 98% спама. MessageScreen LX100 оснащается процессором Intel Xeon 2,4 ГГц, а LX200 — двумя процессорами Xeon 2,8 ГГц. Производительность старшей модели — около 60 тыс. сообщений в час. Для увеличения быстродействия фильтры объединяются в кластер.

Одной из функций средства контроля и архивирования корпоративной электронной почты «Дозор-Джет» компании «Инфосистемы Джет» является интеллектуальная фильтрация спама. Использованная в «Дозоре» технология исключает ошибочную фильтрацию нужных писем, не относящихся к спаму, что часто является проблемой при внедрении в компаниях антиспамовых продуктов.

Проблема спама становится все острее. Решить ее пытаются на разных уровнях. В июне свои рекомендации представили ведущие американские провайдеры, входящие в Технический альянс против спама (ASTA), сформированный компаниями AOL, BT, Comcast, EarthLink, Microsoft и Yahoo!. Основу применяемых контрмер должны составить предложенная Yahoo! технология Domain Keys на базе электронной подписи, SendedID от Microsoft или используемая в Earthlink и AOL система Sender Policy Framework (SPF). Разработчики намерены объединить усилия и выработать общие подходы. Провайдерам предлагается ограничивать объемы рассылки и отключать от сети компьютеры, если те применяются для рассылки спама.

Несколько законопроектов, направленных на борьбу со спамом, внесено в Госдуму РФ. Соответствующий документ разработан и АДЭ (см. «Ресурсы Internet»). Согласно оценкам, ежегодный ущерб от спама в России оценивается в 150—200 млн долларов, а в расчете на одного сотрудника компании теряют от 50 до 200 долларов в год (в мире эта величина достигает 874 долларов). Если год назад доля спама не превышала 50%, то сегодня он составляет около 80% от всей входящей корреспонденции. В США спам обходится провайдерам в 500 млн долларов в год, приводя к повышенной загрузке сетей и вынуждая внедрять антиспамовые службы. По данным «ДиалогНаука», за последние три года мировые потери от спама ежегодно увеличиваются на 5 млрд евро и в прошлом году достигли 20 млрд евро. С появлением вирусов-«троянцев» и «червей», превращающих незащищенные ПК в средства рассылки спама, ситуация усложнилась. Такие компьютеры являются источником от 40 до 80% спама. Однако совершенствуется и антиспамовая защита.

Microsoft планирует параллельно развивать несколько направлений борьбы со спамом, в частности технологию SenderID для проверки подлинности отправителя и систему сертификации отправителей при осуществлении внутрикорпоративных рассылок. Провозгласив год борьбы со спамом, она внедрила ряд антиспамовых технологий в Exchange Server 2003, включая «черные списки» реального времени и управление ограничением на ретрансляцию (закрытие SMTP Relay).

«Лаборатория Касперского» продолжает совершенствовать антиспамовые фильтры Kaspersky Anti-Spam, созданные совместно с компанией «Ашманов и партнеры». Новейшая версия системы, протестированная в июле на серверах Mail.ru, содержит улучшенные технологии фильтрации графического спама. В дополнение к таким методам, как лингвистический и сигнатурный анализатор, анализ формальных признаков письма и «черные списки» адресов, она использует эвристические алгоритмы на основе нечеткого сравнения изображений. В версии для провайдеров Internet ПО Anti-Spam лицензируется по объемам трафика.

Заметным событием стал созданный в мае альянс ветерана российского рынка антивирусного ПО компании «ДиалогНаука» и американской Sybari Software, производителя антивирусного и антиспамового ПО для средств коллективной работы (речь идет о Lotus Notes и Domino, Microsoft Exchange и SharePoint), давно присматривающейся к российскому рынку. Если ранее «ДиалогНаука» позиционировала себя исключительно как разработчик и поставщик отечественных программных продуктов, то теперь она дополнила свои антивирусы Doctor Web и ADinf антиспамовым и антивирусным ПО Sybari.

Особенность подхода Sybari — технология многоядерного сканирования (Multiple Engine Scan Technology). ПО Sybari Antigen использует для проверки электронной почты до шести автоматически обновляемых с сайта Sybari антивирусных ядер ведущих производителей, включая SOPHOS, Computer Associates Vet и Inoculate, NORMAN, «Антивирус Касперского» и VirusBuster (последние два — за дополнительную плату). В настоящее время тестируются еще два ядра. Централизованное развертывание Antigen 8.0 на серверах и сбор отчетов выполняет Sybari Enterprise Manager (SEM).

В Antigen интегрирован антиспамовый компонент Advanced Spam Manager (ASM) для Exchange и Windows 2000/2003, а в качестве работающего в реальном времени антиспамового сервиса предлагается самостоятельное решение Advanced Spam Defense (ASD) для Windows 2000/2003 или Exchange v5.5, 2000 и 2003. Почта фильтруется по типам и размерам файлов, контенту (теме сообщения, отправителям/доменам) с помощью сигнатур и статистического анализа. Как утверждает Юлия Сизова, менеджер Sybari Software по Восточной Европе, такой подход делает решение эффективным для любого языка и кода, а уровень определения спама достигает 97% при практически полном отсутствии ложного спама.

Сейчас на мировом рынке антиспамового ПО свои продукты предлагают свыше 100 компаний, и его консолидация только начинается. Через пару лет в этом сегменте останется, вероятно, не более нескольких десятков производителей.

КОМПЛЕКСНЫЕ РЕШЕНИЯ И ОТРАСЛЕВЫЕ АЛЬЯНСЫ

Многие производители, с одной стороны, стремятся как можно шире охватить рынок, выпуская решения для заказчиков разного типа — от персональных продуктов до высокопроизводительных корпоративных систем, а с другой — намерены осуществлять поддержку всего комплекса мер безопасности, включая защиту сети и содержимого, авторизацию и аутентификацию, определение и реализацию политики, мониторинг, вывод и анализ отчетов. Тенденция к универсализации продуктов и выход разработчиков за рамки традиционной деятельности ведут к созданию отраслевых альянсов для объединения усилий поставщиков решений безопасности и сетевого оборудования в целях разработки комплексных продуктов. В долгосрочной перспективе доминировать на рынке будут те, кто сможет предложить максимально полные, многофункциональные, гибкие и недорогие решения.

Комплексные решения могут представлять собой многофункциональные устройства, где объединены межсетевой экран, поддержка VPN, IDS, антивирус, средства фильтрации и сканирования контента. Такое решение под названием C10 выпустила недавно компания Crossbeam Systems, она планирует оснастить его ПО Aladdin, Check Point, Internet Security Systems, Trend Micro и Websense. Начинающие производители подобных систем и шлюзов безопасности надеются таким образом составить конкуренцию известным поставщикам.

Технологии ИБ тесно связаны с сетевыми технологиями, поэтому такие сделки, как приобретение NetScreen Technologies компанией Juniper Networks, партнерство Cisco Systems и Trend Micro, — естественное явление. Это позволяет создавать гибкие решения, отвечающие широкому спектру требований. Так, Juniper планирует наладить выпуск комплексных решений по защите корпоративных сетей и управлению трафиком на базе продуктов NetScreen, объединяющих функции межсетевого экрана, управления трафиком, VPN и маршрутизатора.

В середине июля Cisco Systems и Trend Micro объявили о новом этапе сотрудничества в области комплексной защиты корпоративных сетей от атак «червей» и вирусов в рамках совместной программы Cisco Network Admission Control (NAC). Ожидается, что Cisco интегрирует технологии Trend Micro в систему IDS, используемую в маршрутизаторах, коммутаторах серии Catalyst и устройствах сетевой безопасности. Технологии Trend Micro позволят оценивать уязвимость компьютерных систем, предотвращать атаки и уничтожать сетевых «червей» и вирусы в режиме реального времени.

Результаты сотрудничества поставщиков решений ИБ демонстрируют представленные недавно в России продукты 3Com. Поставляемые через партнера 3Com, компанию Profound Solutions, они дополняют сетевое оборудование 3Com, позволяя создавать более комплексную и надежную сетевую среду. В Profound Solutions рассчитывают на то, что рынок будет ежегодно расти на 20—25% за счет спроса на аппаратные межсетевые экраны.

Линейка продуктов сетевой безопасности 3Com включает в себя платы межсетевых экранов Embedded Firewall для серверов, ПК и ноутбуков (см. Рисунок 5), ПО Embedded Firewall Policy Server для централизованного управления безопасностью сети, межсетевой экран SuperStack 3 Firewall для организаций средних размеров, системы для малого бизнеса 3Com OfficeConnect Secure Router и OfficeConnect VPN Firewall, а также интегрированную платформу безопасности Security Switch 6200 для крупных компаний. Привлекая заказчиков ценой, стоимостью владения (TCO) и окупаемостью инвестиций (ROI), 3Com надеется с помощью таких комплексных систем, как Security Switch 6200, эффективнее противостоять Cisco Systems, на долю которой приходилось в I квартале около половины продаж на европейском рынке ИБ.

|

| Рисунок 6. Платформа сетевой безопасности 3Com Security Switch 6200 объединяет в себе приложения безопасности ряда производителей и осуществляет двухступенчатую обработку пакетов со скоростью среды передачи данных, а также переключение потоков между приложениями безопасности (Secure Flow Processing, SFP) с возвратом «безопасных потоков» в сеть. |

Security Switch 6200 (см. Рисунок 6) объединяет результаты разработок разных производителей. В устройстве применяется двухпроцессорная архитектура: сетевой процессор служит для обработки пакетов, а Intel Pentium III — для выполнения ПО. Коммутатор оснащается оперативной памятью емкостью 1 Гбайт, жестким диском на 40 Гбайт, межсетевым экраном с пропускной способностью 2 Гбит/с, поддержкой VPN с шифрованием 3DES (300 Мбит/с) и системой IDS (500—700 Мбит/с). В результате получилась комбинация интеллектуального коммутатора и ПК со специальной версией Linux, под управлением которой работает ПО Check Point Firewall-1 NG и VPN-1, антивирусное и антиспамовое ПО Trend Micro InterScan, VirusWall, eManager и Websense Enterprise, системы обнаружения вторжений ISS RealSecure Network от Internet Security Systems, Enterasys Dragon и Snort IDS Sensor, а также сервер Squid proxy. Пользователи могут выбирать необходимые компоненты или интегрировать другие решения.

Ожидается, что такая платформа высотой 2U с 16 интерфейсами Ethernet 10/100 Мбит/с и двумя агрегирующими портами 2 Гбит/c (медь/оптика) станет привлекательным решением благодаря простоте управления и администрирования. Впрочем, продукт достаточно новый, и, пока трудно судить, способен ли подобный коммутатор с архитектурой «все в одном» так же эффективно выполнять функции обеспечения безопасности, как с этим справляются отдельные специализированные продукты.

Сотрудничество разработчиков помогает выпускать решения ИБ, в состав которых входят передовые специализированные продукты и технологии. По словам Дмитрия Горелова, компаниям, работающим на одном или двух основных направлениях, как правило, удается создать лучшие в своем классе продукты, но предложить заказчикам действительно образцовое комплексное решение возможно лишь при безукоризненном взаимодействии и технологическом партнерстве производителей.

Активно сотрудничают между собой и российские поставщики решений безопасности. Так, компания «Актив», крупнейший российский производитель электронных ключей, в июле подписала соглашение с Info Industries Group (о совместных работах по встраиванию поддержки электронного идентификатора ruToken в систему аутентификации пользователей и контроля доступа к информационным ресурсам IIG SmartLogon v.2.7) и с компанией SecurIT (об использовании в продуктах SecurIT электронного идентификатора ruToken — совместной разработки компаний «Актив» и «Анкад»). SecurIT планирует реализовать поддержку ruToken в своих системах защиты информации Zserver (для корпоративных серверов), Zbackup (для стримеров), Zlogin (для двухфакторной аутентификации пользователей сети) и Zdisk (для рабочих станций). Поддержка ruToken уже встроена примерно в два десятка программных продуктов в области ИБ. В частности, благодаря соглашению с «КриптоПро» появился востребованный клиентами продукт «ruToken для КриптоПро CSP».

Для разработки комплексных решений ведущие отечественные компании используют и зарубежные продукты. В июне компания РНТ, получившая статус сертифицированного партнера «Корпорации ЮНИ» по решениям Check Point, объявила о том, что работы по созданию защищенных узлов доступа в сетях организаций будут вестись с применением решений Check Point Software Technologies и собственных продуктов, среди последних — система обнаружения вторжений «Форпост», система анализа защищенности «Стилет» и система управления политикой безопасности «Урядник».

Компания Aladdin совместно с Oracle СНГ в июне представила решение «Обеспечение безопасности данных под управлением СУБД Oracle c использованием смарт-карт технологий». Оно обеспечивает строгую двухфакторную аутентификацию пользователей с помощью цифровых сертификатов, хранящихся в памяти смарт-карты или USB-ключа eToken. Решение исключает возможность похитить какую-либо информацию из базы данных, работая под чужим именем, а также осуществить несанкционированный доступ к приложениям, использующим СУБД Oracle.

ЗАКЛЮЧЕНИЕ

Растущее число атак, высокий спрос на новые технологии делают достижение «полной безопасности» все менее реальным. В этих условиях предприятиям приходится реализовать стратегию управления рисками и инвестировать средства в защиту наиболее важных информационных ресурсов. Отрасль ИТ нуждается в более совершенных продуктах обеспечения безопасности и механизмах управления ею, развитии подходов для предотвращения существующих угроз и прогнозирования будущих. Координация усилий позволяет поставщикам интегрировать разрозненные технологии безопасности и системы управления, предложить более эффективные, доступные решения в области безопасности сетей, недорогие и многофункциональные средства защиты, хотя зависимость от сотрудничества разных производителей может обернуться настороженным отношением клиентов к подобным комплексным продуктам.

Наряду с интеграцией систем ИБ и созданием комплексных решений наблюдается и их диверсификация, в связи с чем можно ожидать появления новых специализированных устройств разнообразной архитектуры, производительности и функциональности. По словам Сергея Кухтина, комплексные решения выгодны для небольших компаний: они дешевле, проще в установке и эксплуатации. Но если речь идет о создании действительно надежной защиты, то компания будет выбирать отдельные продукты — лучшие межсетевые экраны, IDS и антивирусы, а потому тенденция к специализации сохранится.

В то же время, как считает Ирина Момчилович, коммерческий директор компании Rainbow Technologies, при объединении множества узкоспециализированных продуктов получается высокотехнологичное решение, позволяющее совместно использовать самые передовые технологии. В будущем все больше систем будут совмещать высокую производительность и многофункциональность, простоту настройки и управления, достаточно низкий уровень цен. Согласно последним исследованиям Tolly Group, интегрированные решения представляют более высокий уровень защиты, так как помогают уменьшить влияние человеческого фактора на правильность настройки и установки нескольких систем.

С января текущего года в России действует стандарт ГОСТ/ ИСО МЭК 15408-2002 («Общие критерии оценки безопасности информационных технологий»). Хотя российские «Общие критерии» не являются международным стандартом Common Criteria for Information Technology Security Evaluation (CCITSE), поскольку Россия еще не присоединилась к соглашению о взаимном признании результатов сертификации, это событие рассматривается как важное для рынка ИБ. Некоторые компании уже начали сертифицировать свои продукты в соответствии с данным стандартом, где определяются детальные требования на основе конкретной модели угроз. Например, первым межсетевым экраном, сертифицированным по новому ГОСТ, стал МЭ Z-2 компании «Инфосистемы Джет». Однако пока заметной реакции на нововведение нет. По мнению специалистов «Андэк», принятие стандарта может упростить сертификацию продуктов зарубежных производителей, что приведет к усилению конкурентной борьбы. Концептуальные основы управления ИБ описываются также в международном стандарте ИСО 17799 («Управление информационной безопасностью — информационные технологии»).

Сегодня отечественный рынок ИБ опережает по своей динамике рынок ИТ. Быстрыми темпами будет расти спрос на средства авторизации и управления доступом, анализа контента в системах обмена информацией (особенно оснащенные функцией антиспама), на услуги аудита защищенности, проектирования, консалтинга, а в более отдаленной перспективе можно ожидать роста сегмента услуг аутсорсинга и сопровождения систем ИБ.

Сергей Орлов — обозреватель «Журнала сетевых решений/LAN». С ним можно связаться по адресу: sorlov@lanmag.ru.

Лидеры по обороту на российском рынке информационной безопасности в 2003 г.

(по данным CNews Analytics)РНТ — http://www.rnt.ru

«Информзащита» — http://www.infosec.ru

«Лаборатория Касперского» — http://www.kaspersky.ru

«АМТ Груп» — http://www.amt.ru

«Инфосистемы Джет» — http://www.jet.msk.su

«НПП Гамма» — http://www.nppgamma.ru

«Элвис Плюс» — http://www.elvis.ru

«Ланит» — http://www.lanit.ru

«АйТи» — http://www.it.ru

«Открытые Технологии» — http://www.ot.ru

Ресурсы Internet

Меморандум о противодействии распространению вирусов и спама — http://www.rans. ru/disdocs/memor_19.doc.

Рынок информационной безопасности России 2004 — http://www.cnews.ru/security2004/.

Специальные требования и рекомендации по технической защите информации — http://www.bre.ru/security/14295.html.

Концепция безопасности от Microsoft — http://www.microsoft.com/rus/security.